Warum du Secure Boot kennen solltest

Secure Boot ist eine wichtige Sicherheitsfunktion in modernen UEFI-Systemen, die sicherstellt, dass nur vertrauenswürdige und signierte Software während des Bootvorgangs geladen wird. Als Systemadministrator hilft dir dieses Wissen, Systeme vor Bootkit-Angriffen und Rootkits zu schützen, die sich früh im Startprozess einnisten könnten. Du lernst, wie Secure Boot in Linux-Umgebungen wie Red Hat Enterprise Linux funktioniert, ohne dich auf spezifische Distributionen oder Zertifizierungen festzulegen.

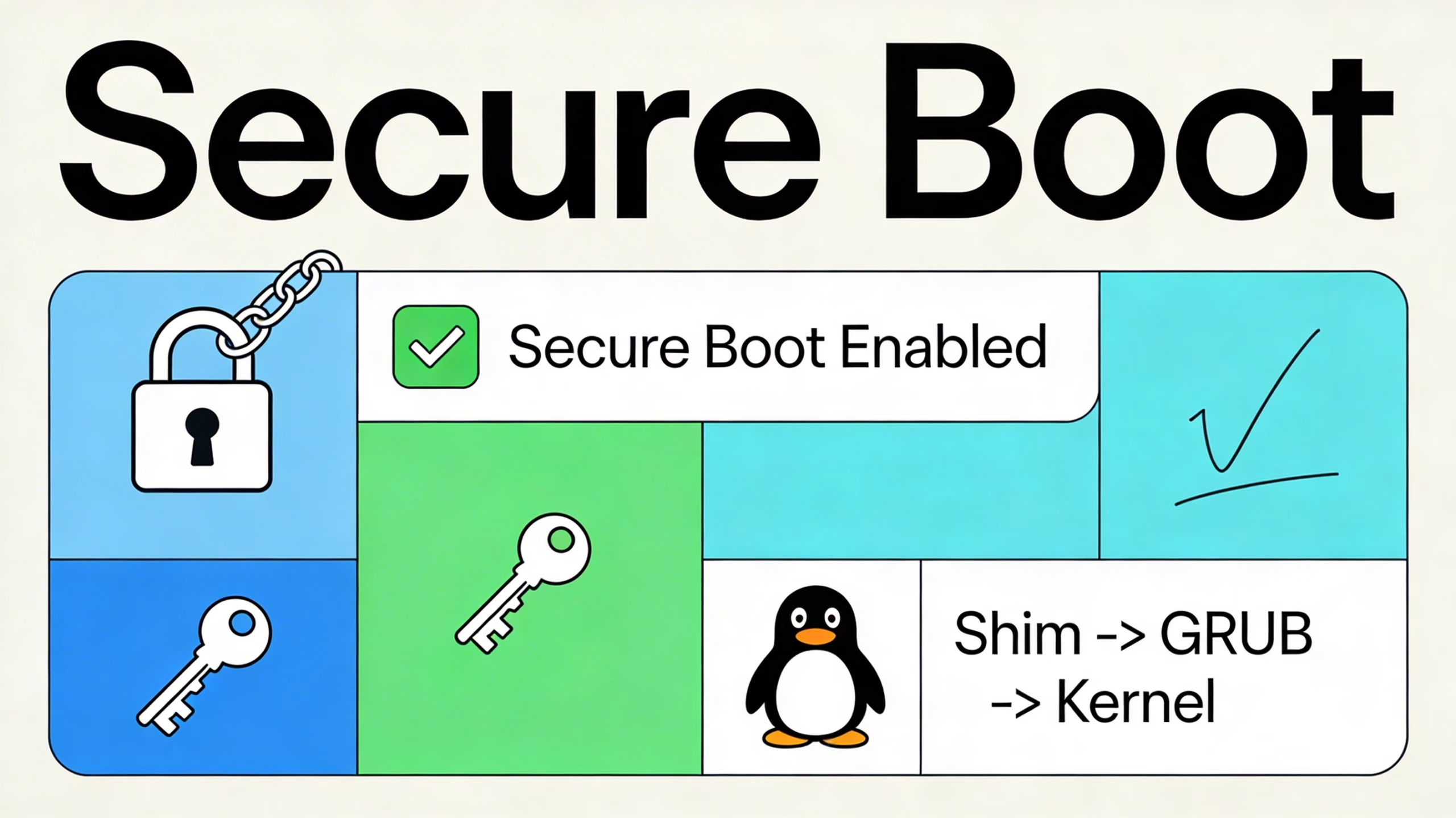

Was ist Secure Boot und wie funktioniert es?

Secure Boot ist ein Bestandteil der UEFI-Firmware-Spezifikation, der digitale Signaturen nutzt, um die Authentizität, Herkunft und Integrität des geladenen Codes zu überprüfen. Die Firmware prüft Bootloader, Kernel und Module gegen vertrauenswürdige Schlüssel in Datenbanken wie der Allow DB (DB) für erlaubte Signaturen und der Disallow DB (DBX) für gesperrte. In Linux-Umgebungen startet der Prozess mit dem signierten Shim-Paket, das als erste EFI-Anwendung geladen wird und mit Red Hat- oder anderen vertrauenswürdigen Zertifikaten signiert ist.

Shim verifiziert anschließend den GRUB2-Bootloader, der wiederum den Kernel prüft. Der Kernel übernimmt dann die Validierung von Modulen. Diese Kette verhindert, dass manipulierter Code ausgeführt wird, erkennt aber keine Änderungen während der Installation – nur beim Booten.

Secure Boot schützt nicht vor allen Manipulationen, wie dem Austausch von Bootloaders, erfordert aber keine zusätzliche Benutzerbestätigung. Du kannst es im UEFI-Menü deaktivieren, falls Kompatibilitätsprobleme auftreten.

Secure Boot in Linux-Systemen konfigurieren

In Linux-Systemen mit UEFI wird Secure Boot standardmäßig durch signierte Pakete wie Shim, GRUB2 und Kernel unterstützt. Du aktivierst es typischerweise im BIOS/UEFI-Menü deines Systems, indem du zur Boot-Seite navigierst und die Option „Secure Boot“ auf „Enabled“ setzt. Achte darauf, dass dein Boot-Modus auf UEFI steht und nicht Legacy/BIOS.

Shim und Machine Owner Key (MOK) managen

Shim ist der Einstiegspunkt und enthält vertrauenswürdige Schlüssel für weitere Komponenten. Für benutzerdefinierte oder Beta-Kernel importierst du eigene Schlüssel mit dem Tool mokutil. Erstelle ein Zertifikat, signiere damit Module oder Kernel und enrolle es so:

openssl req -new -x509 -newkey rsa:2048 -keyout MOK.priv -outform DER -out MOK.der -days 36500 -subj "/CN=Test Key/"

mokutil --import MOK.der

Gib ein Passwort ein, starte neu. Im MOK-Manager wählst du „Enroll MOK“, „Continue“, „Yes“ und gibst das Passwort ein. Danach ist der Schlüssel in der Firmware verfügbar.

Eigene Kernel und Module signieren

Für Custom-Kernel oder Module signierst du sie mit deinen Schlüsseln. Tools wie pesign oder sign-file im Kernel-Build-Prozess helfen dabei. Lade Module mit modprobe und überprüfe mit mokutil –list-enrolled, ob Schlüssel erkannt werden. Achte auf Kernel-Parameter wie lockdown=integrity für zusätzliche Schutzstufen.

Überprüfe den Status mit:

mokutil --sb-state

Falls „SecureBoot enabled“ angezeigt wird, läuft alles korrekt. Bei Problemen mit unsignierten Modulen landen sie in der Refuse-Liste.

Häufige Probleme und Lösungen

Bei Aktivierung kann der Boot-Prozess fehlschlagen, wenn Bootloader nicht signiert sind. Deaktiviere Secure Boot temporär im UEFI, installiere signierte Pakete und aktiviere es wieder. Für Drittanbieter-Module signierst du sie selbst oder nutzt DKMS mit Signatur-Support.

Aktuelle Änderungen wie das Ablaufen des Microsoft-2011-Zertifikats im Juni 2026 betreffen Neuinstallationen, bestehende Systeme booten weiter. Warte auf Updates vom Hersteller für neue Shim-Versionen.

Zusammenfassung

Secure Boot schützt deinen Boot-Prozess durch Signatur-Validierung von Shim über GRUB bis Kernel und Modulen, verhindert so frühzeitige Malware. Du konfigurierst es im UEFI, managst Schlüssel mit mokutil und signierst bei Bedarf eigene Komponenten – so hältst du Linux-Systeme sicher und bootfähig. Regelmäßige Checks mit mokutil –sb-state und Firmware-Updates sorgen für Langlebigkeit.

Schreibe einen Kommentar