Hi, ich bin Andy!

Auf dieser Website findest du mein akkumuliertes Linux-Wissen, meine kleinen und größeren Projekte, die Tools, die ich nutze und meine Zertifizierungen. Im besten Fall findest du natürlich auch das was dich auf diese Seite gebracht hat. Viel Spaß beim stöbern und Lernen! 🧑💻

Die neuesten Blogbeiträge

Hier findest du praxisnahe Lernnotizen Wissen und Anleitungen – vom Einstieg in die Linux-Kommandozeile bis zu konkreten Homelab-Projekten.

- Das Xiaomi Smart Band 10 mit Gadgetbridge koppeln (unter Fedora Linux)Wenn du dein Xiaomi Smart Band 10 nicht mit der proprietären Mi Fitness App nutzen willst, hast du wahrscheinlich mitgekommen, dass es die Alternative Gadgetbridge gibt. Gadgetbridge is a free and open source Android application that allows you to pair… Das Xiaomi Smart Band 10 mit Gadgetbridge koppeln (unter Fedora Linux) weiterlesen

- Key Insights aus den OTR Global Consultations AmericasWarum du die OTR Consultations Americas kennen solltest Die Open Technology Research (OTR) Consultations haben kürzlich spannende Diskussionen aus der Americas-Region hervorgebracht, die direkt relevant für dich als Linux-User, Admin oder FOSS-Enthusiast sind. Du arbeitest täglich mit Open-Source-Software, und diese… Key Insights aus den OTR Global Consultations Americas weiterlesen

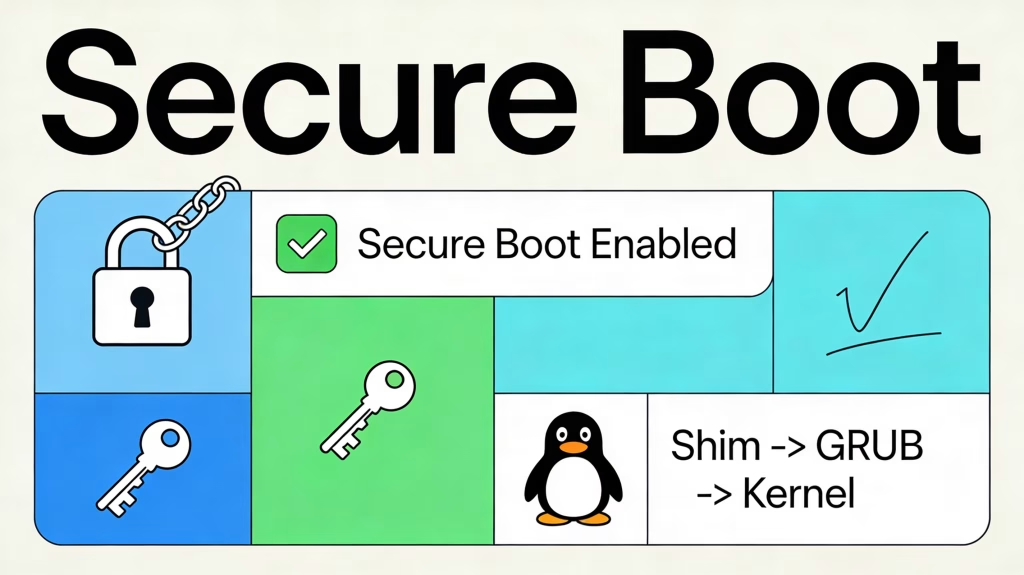

- Secure Boot verstehen und einrichtenWarum du Secure Boot kennen solltest Secure Boot ist eine wichtige Sicherheitsfunktion in modernen UEFI-Systemen, die sicherstellt, dass nur vertrauenswürdige und signierte Software während des Bootvorgangs geladen wird. Als Systemadministrator hilft dir dieses Wissen, Systeme vor Bootkit-Angriffen und Rootkits zu… Secure Boot verstehen und einrichten weiterlesen

- Der aktuelle stabile Linux-Kernel 6.19.10Einleitung Der Linux-Kernel ist das Herzstück jedes Linux-basierten Systems und sorgt für die grundlegende Funktionalität von Hardware, Prozessen und Netzwerken. Derzeit, Stand Ende März 2026, ist Version 6.19.10 die neueste stabile Ausgabe in der 6.19-Reihe, die als „stable“ gekennzeichnet ist.[1]… Der aktuelle stabile Linux-Kernel 6.19.10 weiterlesen

- Xen Hypervisor – Open-Source-Virtualisierung für SystemadministratorenHier kommt die Einleitung in das Thema mit Hinweisen, wozu du Xen als Systemadministrator wissen solltest. Xen ist ein leistungsstarker, open-source Type-1-Hypervisor, der dir ermöglicht, mehrere virtuelle Maschinen (Domains) parallel auf einem physischen Host zu betreiben, ohne dass ein Host-Betriebssystem… Xen Hypervisor – Open-Source-Virtualisierung für Systemadministratoren weiterlesen

- Informationssysteme & DevOps: Warum Wirtschaftsinformatik heute Infrastruktur istWer glaubt, Informationssysteme seien nur ein Thema für die Buchhaltung, verpasst das große Ganze. Denn moderne IT-Teams – ob in DevOps, Cloud Engineering oder Site Reliability – arbeiten längst in einem Umfeld, das wirtschaftliche Entscheidungen direkt beeinflusst. In diesem Beitrag… Informationssysteme & DevOps: Warum Wirtschaftsinformatik heute Infrastruktur ist weiterlesen

- DevOps, Cloud & SRE verstehen – mit Linux, Homelab und Nextcloud ganz praktischDu hast dich entschieden, beruflich in den Bereich DevOps, Cloud Engineering oder Site Reliability Engineering (SRE) einzusteigen? Du hast von Containern, Monitoring, Automatisierung oder Kubernetes gehört, weißt aber nicht so recht, wie das alles zusammenhängt? Dann bist du hier genau… DevOps, Cloud & SRE verstehen – mit Linux, Homelab und Nextcloud ganz praktisch weiterlesen

- Open Container Initiative: Warum sie für dich als Linux-Admin wichtig istWarum du die Open Container Initiative kennen solltest Wenn du heute als Linux-Systemadministrator mit Containern arbeitest – egal ob mit Docker, Podman, containerd, CRI-O oder Kubernetes – kommst du faktisch täglich mit Standards der Open Container Initiative (OCI) in Berührung,… Open Container Initiative: Warum sie für dich als Linux-Admin wichtig ist weiterlesen

- SELinux und AppArmor: Mandatory Access Control im VergleichWarum du SELinux und AppArmor kennen solltest Als Systemadministrator trägst du die Verantwortung für die Sicherheit deiner Linux-Systeme, und Mandatory Access Control (MAC)-Systeme wie SELinux und AppArmor sind essenzielle Werkzeuge, um Angriffe zu minimieren. Diese Module erweitern die herkömmliche diskretionäre… SELinux und AppArmor: Mandatory Access Control im Vergleich weiterlesen

- Forgejo: Die leichte Git-Forge für Sysadmins und DevOpsWarum du Forgejo kennen solltest Forgejo ist eine selbst gehostete, leichte Software-Forge, die auf Git basiert und dir als Sysadmin oder DevOps-Engineer eine vollständige Plattform für Code-Hosting, Issue-Tracking und CI/CD bietet. Du solltest sie kennen, weil sie ressourcenschonend läuft, 100%… Forgejo: Die leichte Git-Forge für Sysadmins und DevOps weiterlesen

- Die Relevanz der Open Technology Research Initiative für SysadminsWarum du die Open Technology Research Initiative kennen solltest Als Systemadministrator arbeitest du täglich mit Open-Source-Software, offenen Datenformaten und Standards, die die Grundlage moderner IT-Infrastrukturen bilden. Die kürzlich gestartete Open Technology Research Initiative (OTR), eine Kooperation zwischen der Open Source… Die Relevanz der Open Technology Research Initiative für Sysadmins weiterlesen

- Shadow AI: Risiken und zentrale Proxy-LösungenWarum du Shadow AI kennen solltest Als Sysadmin arbeitete du mit Servern und Containern – AI erweitert das auf unkontrollierte KI-Nutzung (Shadow AI), die Security-Lücken und Kosten verursacht. Zentrale Proxys zentralisieren AI-Traffic für Governance, ohne tiefe Programmierkenntnisse. Das Problem: Shadow… Shadow AI: Risiken und zentrale Proxy-Lösungen weiterlesen

- Digitale Souveränität: Warum sie Europa verändert – und was das für dich als Admin bedeutetWarum du digitale Souveränität kennen solltest Digitale Souveränität ist längst nicht mehr nur ein politisches Schlagwort, sondern wirkt sich ganz konkret auf Architekturentscheidungen, Tool-Auswahl, Compliance-Anforderungen und damit auf deinen Alltag als Systemadministrator aus. Je besser du verstehst, wie Europa und… Digitale Souveränität: Warum sie Europa verändert – und was das für dich als Admin bedeutet weiterlesen

- Vendor Lock-in? – Wie du mit Linux & Open Source die Kontrolle behältstWas haben Rasierklingen und Cloud-Services gemeinsam? Beide nutzen die gleiche Strategie: Du bekommst den Einstieg günstig – aber bleibst dann gefangen im System. Dieses Prinzip heißt Vendor Lock-in. Und wenn du dein Homelab oder deinen Server-Stack aufbauen willst, ist genau… Vendor Lock-in? – Wie du mit Linux & Open Source die Kontrolle behältst weiterlesen

- Befehle lokalisieren: PATH-Varibale und PfadsucheWarum du PATH und Suche verstehen musst Die Shell findet Befehle über deine PATH-Variable, eine Liste von Verzeichnissen, die sequentiell durchsucht werden – siehe mit echo $PATH, z. B. /usr/local/bin:/usr/bin:/bin:/usr/sbin:/home/deinuser/bin. In dem oberen Beispiel sind es 5 Pfade in denen… Befehle lokalisieren: PATH-Varibale und Pfadsuche weiterlesen

- Eine Shell wählenWarum du Shells wechseln solltest Deine Standard-Shell ist meist Bash, was du mit whoami und grep $USER /etc/passwd prüfst – der letzte Eintrag zeigt z. B. /bin/bash. Du könntest zu Alternativen wie Zsh, Fish, Dash, Tcsh oder Ksh wechseln, um… Eine Shell wählen weiterlesen

- Unterschiede: Shell-Zugriffe in LinuxWarum du Shell-Zugriffe unterscheiden solltest Als Systemadministrator triffst du oft auf Situationen, in denen du eine Shell brauchst, aber der Weg dorthin variiert je nach Systemzustand und Anforderung. Du kannst direkt ohne Desktop in eine Shell booten, einen Terminal-Emulator in… Unterschiede: Shell-Zugriffe in Linux weiterlesen

- Einleitung in die Linux ShellWarum du die Shell kennen solltest Bevor Icons und Fenster die Bildschirme der Computer erobert haben, hast du Befehle eingegeben, um mit den meisten Computern zu interagieren. Auf UNIX-Systemen, von denen Linux abstammt, war das Programm, das diese Befehle interpretiert… Einleitung in die Linux Shell weiterlesen

- Linux-Pipelines (|): Ausgabe eines Befehls als Eingabe des NächstenGrunlagen von Piplines Linux-Pipelines, mit dem Pipe-Operator | symbolisiert, leiten die Ausgabe (stdout) eines Befehls direkt als Eingabe (stdin) für den nächsten Befehl weiter und ermöglichen dadurch effiziente Datenverarbeitungsketten ohne Zwischendateien. Du solltest Pipelines beherrschen, weil sie dir in der… Linux-Pipelines (|): Ausgabe eines Befehls als Eingabe des Nächsten weiterlesen

- Umleitungen – Ausgabe- und Eingabekanäle in der Bash-Shell umleitenAls Systemadministrator leitest du täglich Ausgaben von Befehlen um, um Logs zu sichern, Fehler zu isolieren oder Skripte zu automatisieren. Umleitungen helfen dir, stdout und stderr gezielt in Dateien zu schreiben, ohne dass der Bildschirm überflutet wird. Sie sind essenziell… Umleitungen – Ausgabe- und Eingabekanäle in der Bash-Shell umleiten weiterlesen

- stdin, stdout und stderr –Standarddatenströme von Linux-ProzessenWenn du mit der Bash-Shell interagierst brauchst du ein solides Vertändnis von stdin, stdout und stderr, sie bilden die Standardein- und Ausgaben auf Linux-Systemen. An sich ist jede art von Programm dafür gedacht Daten zu empfangen diese auf spezifische Art… stdin, stdout und stderr –Standarddatenströme von Linux-Prozessen weiterlesen

- md5sum, sha256sum & sha512sum – Prüfsummen berechnen und überprüfenDu kennst sicher die Herausforderung, wenn du Dateien von externen Quellen herunterlädst oder Backups sicherstellst – dabei ist die Integrität der Daten entscheidend, um Manipulationen oder Korruptionen früh zu erkennen. Die Befehle md5sum, sha256sum und sha512sum berechnen kryptografische Prüfsummen, die… md5sum, sha256sum & sha512sum – Prüfsummen berechnen und überprüfen weiterlesen

- dd – Umwandeln und Kopieren einer DateiDer dd-Befehl ist ein fundamentales Tool in jeder Linux-Umgebung, das du als Systemadministrator beherrschen musst, um Datensicherungen, Festplattenklone oder Bootmedien zu erstellen. Besonders relevant wird er in Zertifizierungen wie der LPIC-RHCSA, wo du mit Blockgeräten und Dateisystemen umgehen musst. Grundlagen… dd – Umwandeln und Kopieren einer Datei weiterlesen

- cpio – Dateien aus Archiven und in Archive kopierenDu kennst tar vielleicht schon als Standardwerkzeug für Backups und Archivierungen unter Linux, doch cpio bietet dir eine flexible Alternative, die besonders in Skripten, Initramfs-Generierung oder bei der LPIC- und RHCSA-Zertifizierung nützlich ist. Als Sysadmin nutzt du cpio, um Dateien… cpio – Dateien aus Archiven und in Archive kopieren weiterlesen

- locate – Schnelles Suchen von DateienEinleitung Du kennst das sicher: Du suchst eine bestimmte Datei auf deinem Linux-System, aber find läuft ewig, weil es das Dateisystem live durchsucht. Hier kommt der locate-Befehl ins Spiel – ein Werkzeug, das dir hilft, Dateien und Verzeichnisse blitzschnell zu… locate – Schnelles Suchen von Dateien weiterlesen

- chgrp – Gruppenzuordnung von Dateien und Verzeichnissen ändernDer Befehl chgrp ist ein unverzichtbares Werkzeug in Linux-Systemen, um die Gruppenzugehörigkeit von Dateien und Verzeichnissen präzise zu steuern. Als Systemadministrator brauchst du chgrp, um Zugriffsrechte fein abzustimmen, Teamzusammenarbeiten zu ermöglichen und Sicherheitsrichtlinien durchzusetzen. Grundlegende Syntax und Verwendung Die Syntax… chgrp – Gruppenzuordnung von Dateien und Verzeichnissen ändern weiterlesen

- chown – Änderung von Besitzer und Gruppe bei Dateien & VerzeichnissenWarum du chown kennen solltest Als Systemadministrator bist du dafür verantwortlich, dass nur die richtigen Nutzer auf bestimmte Dateien und Verzeichnisse zugreifen können. Ein zentraler Baustein dafür ist der Befehl chown, mit dem du den Besitzer und die Gruppe von… chown – Änderung von Besitzer und Gruppe bei Dateien & Verzeichnissen weiterlesen

- file – Bestimmung des DateitypsDu kennst das Problem: Du findest eine Datei auf deinem Linux-System, aber du bist dir nicht sicher, was sie enthält oder welchen Typ sie hat. Gerade als Systemadministrator ist es essenziell, Dateien schnell und zuverlässig zu identifizieren, um Sicherheitsrisiken zu… file – Bestimmung des Dateityps weiterlesen

- Suchmuster in der Shell: Deine Werkzeuge für DateinamenWarum du Suchmuster in der Shell kennen solltest Suchmuster sind ein grundlegendes Feature der meisten Shells wie Bash und helfen dir, Gruppen von Dateinamen präzise zu beschreiben, indem du gemeinsame Elemente und variable Stellen kennzeichnest. Als Systemadministrator nutzt du sie… Suchmuster in der Shell: Deine Werkzeuge für Dateinamen weiterlesen

- Sonderzeichen in der Shell richtig handhabenWarum du Sonderzeichen in der Shell kennen solltest Als Systemadministrator arbeitest du täglich mit der Shell und Kommandos, die präzise interpretiert werden müssen. Sonderzeichen wie Leerzeichen oder andere Symbole haben eine besondere Bedeutung und können deine Befehle unerwartet verändern, wenn… Sonderzeichen in der Shell richtig handhaben weiterlesen

- history: Bash-Befehl zur Anzeige und Verwaltung der BefehlsgeschichteWarum du den History Befehl kennen solltest Als Systemadministrator verbringst du viel Zeit in der Shell, wo du komplexe Befehle ausführst, um Systeme zu konfigurieren, Prozesse zu überwachen und Probleme zu lösen. Der History Befehl gibt dir eine detaillierte Übersicht… history: Bash-Befehl zur Anzeige und Verwaltung der Befehlsgeschichte weiterlesen

- Warum die Kommandozeile dein wichtigstes Linux‑Werkzeug istWarum du die Werkzeugkasten‑Philosophie kennen solltest Wenn du als Administrator ernsthaft mit Linux arbeiten willst, kommst du an der Kommandozeile nicht vorbei. Anders als grafische Oberflächen, die dir meistens große, monolithische Programmpakete an die Hand geben, setzt die Kommandozeile auf… Warum die Kommandozeile dein wichtigstes Linux‑Werkzeug ist weiterlesen

- Kubernetes Conformance im Allgemeinen und AI Conformance als SubsetEinleitung Kubernetes hat sich als Standardplattform für die Orchestrierung von Containern etabliert. Der Kubernetes Conformance Program stellt sicher, dass verschiedene Distributionen und Plattformen die Kernfunktionen einheitlich unterstützen. Dieser Blogpost beleuchtet das allgemeine Konzept der Kubernetes Conformance und vertieft sich in… Kubernetes Conformance im Allgemeinen und AI Conformance als Subset weiterlesen

- LPIC-1: 103.1 Auf der Befehlszeile arbeitenpwd – den Namen des aktuellen Arbeitsverzeichnisses ausgeben Mit pwd ist es möglich sich auf der Kommandozeile im Linuxdateisystem zu finden. Der Befehl gibt das aktuelle Verzeichnis aus in dem man sich befindet touch – leere Dateien erstellen Wenn man… LPIC-1: 103.1 Auf der Befehlszeile arbeiten weiterlesen

- NixOS – Ein ungewöhnliches Linux für reproduzierbare SystemeWarum du NixOS kennen solltest Wenn du als Administrator nach einem Betriebssystem suchst, das Updates, Rollbacks und Konfigurationen deutlich berechenbarer macht als klassische Distributionen, kommst du an NixOS kaum vorbei. NixOS verfolgt einen radikal anderen Ansatz: Dein gesamtes System –… NixOS – Ein ungewöhnliches Linux für reproduzierbare Systeme weiterlesen

- Git in CI/CD: Verständnis für angehende Linux SysadminsWarum du Git in CI/CD als angehender Sysadmin kennen solltest Als angehender Systemadministrator auf Linux-Systemen lernst du schnell, dass Softwarebetreibung – also das Verwalten, Aktualisieren und Bereitstellen von Anwendungen – nicht mehr manuell erfolgt, sondern automatisiert werden muss. Git ist… Git in CI/CD: Verständnis für angehende Linux Sysadmins weiterlesen

- Kubernetes-Cluster „einfach“ erklärtWarum du Kubernetes-Cluster kennen solltest Stell dir vor, du bist mitten in deiner Sysadmin-Ausbildung und hast Linux-Grundlagen wie Befehle, Dateisysteme und Prozesse im Griff, aber Container und Orchestrierung klingen noch fremd. Kubernetes-Cluster sind der nächste Schritt: Sie helfen dir, viele… Kubernetes-Cluster „einfach“ erklärt weiterlesen

- Containervirtualisierung: Grundlagen und ToolsWarum du Containervirtualisierung kennen solltest Als Systemadministrator kommst du um Containervirtualisierung nicht herum, denn sie revolutioniert die Art, wie du Anwendungen isolierst, bereitstellst und skalierst. Im RHCSA-Kontext lernst du, wie Container in Red Hat Enterprise Linux integriert sind, um effiziente… Containervirtualisierung: Grundlagen und Tools weiterlesen

- Moderne Paketformate und Container auf dem Linux-Desktop: Flatpak, Snap, AppImage und OCI-Container im Alltag eines AdminsAls Systemadministrator oder Power-User stehst du heute vor einer deutlich komplexeren Landschaft der Softwareverteilung als noch vor ein paar Jahren. Klassische Paketformate wie .rpm und .deb sind weiterhin die Grundlage jeder Linux-Distribution, werden aber zunehmend von universellen Formaten wie Flatpak,… Moderne Paketformate und Container auf dem Linux-Desktop: Flatpak, Snap, AppImage und OCI-Container im Alltag eines Admins weiterlesen

- Was Kyverno bzw. eine Kubernetes-native Policy-Engine ist, und welches Problem es in Kubernetes löst?Warum du Kyverno als Systemadministrator kennen solltest Kyverno ist ein Kubernetes-natives Policy-Engine, das dir als Systemadministrator hilft, deine Cluster sicherer und konsistenter zu machen. Du solltest es kennen, weil es deklarative Policies ermöglicht, die Sicherheitsrichtlinien, Compliance-Anforderungen und Best Practices automatisch… Was Kyverno bzw. eine Kubernetes-native Policy-Engine ist, und welches Problem es in Kubernetes löst? weiterlesen